目次

本日はMicrosoft Defender for Office365 略してMDOについて検証してみたいと思います。

最近ではOffice365を導入している企業が急激に増えている企業もあることから、是非本機能を活用していただきたいと思います。

Microsoft Defender for Office365 とは

概要

Microsoft Defender for Office 365 は電子メール、URL、添付ファイルによって生じる悪意ある行動を保護するためのソリューションです。外部から送られたメール内のURL検証、添付ファイル検証を通して、組織内のユーザーがマルウェアに感染するリスクを減らすことができます。

今回は安全な添付ファイル(Safe Attachments)機能を使って悪意あるマクロが仕掛けられたExcelファイルを検出した場合の動作について、サンプルファイルを使ってテストしてみたいと思います。

必要ライセンス

- Microsoft Defender for Office 365 プラン 1 (Defender for Office P1)

- Microsoft Defender for Office 365 プラン 2 (Defender for Office P2)

- Exchange Online Protection (EOP)

マクロファイル サンプルコード

下記のコードはExcelファイルを開いた瞬間にPowerShellを起動してGoogleにcurlコマンドを実行します。

(最近のExcelはマクロへの対策が強いので、「マクロを有効にする」ボタンを押さないと作動しないです。)

Private Sub Workbook_Open()

Dim objWSH As Object

Set objWSH = CreateObject("WScript.Shell")

Dim psCmd As String

Dim intVsbl As Integer

Dim waitFlg As Boolean

psCmd = "curl https://www.google.com; Start-Sleep 5;"

intVsbl = 1 '1: Visible Powershell Window, 0: Invisible Powershell Window.

waitFlg = False 'True: Wait powershell command complete, False: Not wait powershell command complete.

objWSH.Run "powershell -NoLogo -ExecutionPolicy RemoteSigned -Command " & psCmd, intVsbl, waitFlg

End Sub

基本的にマルウェアなどのウイルスは一度でもファイルを開いたり、マクロを実行してしまうとアウトなケースがほとんどなので、それを再現するためのサンプルコードです。

検証シナリオ

- マクロファイルをTeamsのチームに投稿する

- マクロファイルをemailで添付して送信する

検出結果

1. Teamsのチームへの投稿

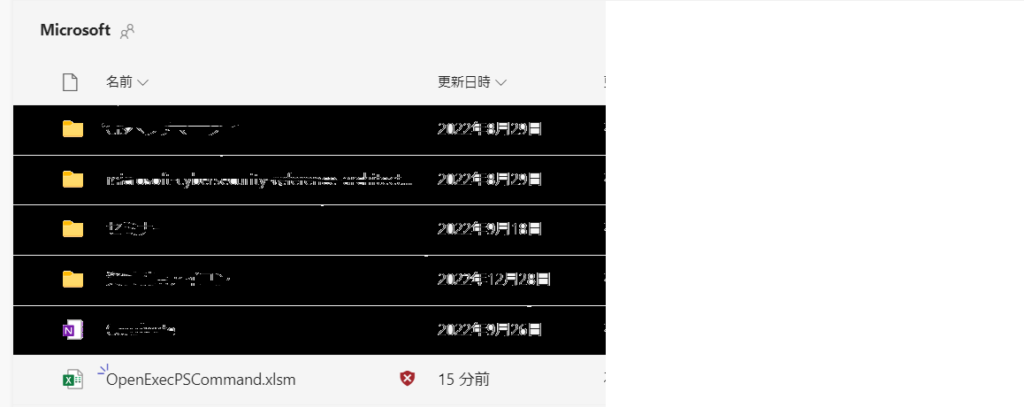

Teamsへの投稿後少し時間がたってからファイルタブを見ると対象のマクロファイルに赤い×マークがついています。

危険なファイルをMDOを検出すると下記のようなアイコンが付与されます。

Microsoft365セキュリティ管理サイトで状況の確認も可能です。

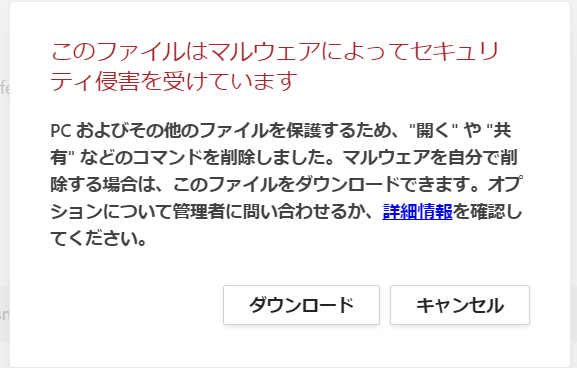

対象の警告マークになっているマクロファイルをダウンロードしようとすると下記のような警告画面が出てくれます。

これにより危険なファイルを誤ってダウンロードするリスクを減らすこともできます。

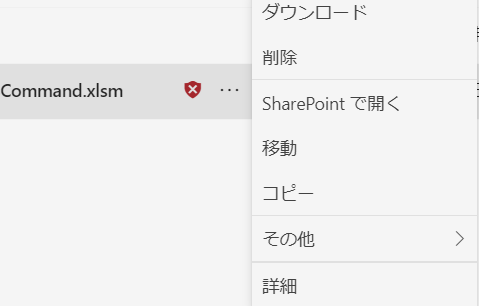

二次感染を防ぐためにファイルのメニューも制限され、共有などもできなくなります。

2. Emailで添付ファイルとして貼り付けて送信

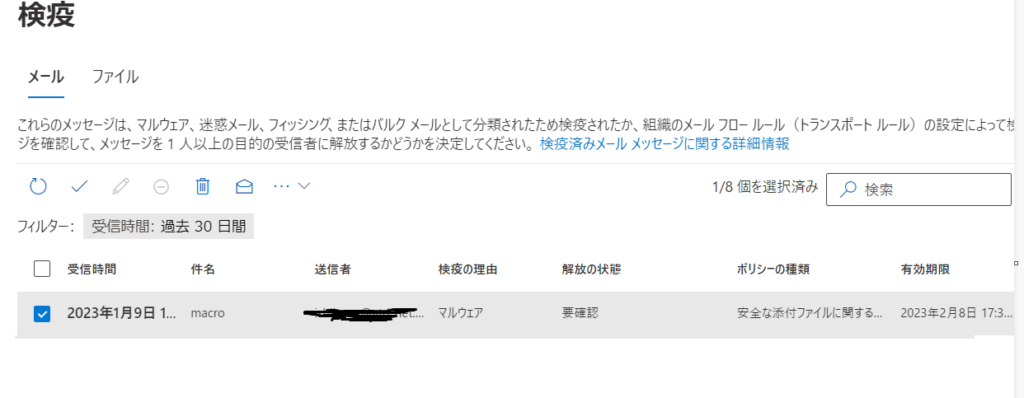

結果、ポリシーで検疫設定をしている場合は、悪意のある添付ファイルとみなされて受信者のメールボックスには配信されません。

Microsoft365セキュリティ管理ページのメール検疫ページにて状況確認できます。

まとめ

いかがでしたでしょうか。

Microsoft Defender for Office365 を使用することでマルウェア感染のリスクを減らすことができます。

導入を希望する方は遠慮なくご相談ください!